Sicherheitssystem

Die Zugriffsrechte

Beachten Sie

Das Sicherheitssystem mit der Benutzerverwaltung und den Zugriffsrechten schützt Ihre Daten innerhalb einer geschlossenen Installation vor unerwünschten Zugriffen. Andere Programme müssen sich nicht unbedingt an dieses Sicherheitssystem halten. Auch beim Einsatz in offenen Systemen ist dieser Schutz nicht immer gewährleistet.

Es gibt zwei Berechtigungsebenen:

- Systemrollen regeln die Zugriffsrechte von Benutzern bzw. Benutzergruppen im gesamten Programm, also unabhängig davon, welche Datenbank gerade geöffnet ist.

- Datenbankrollen regeln die Zugriffsrechte von Benutzern bzw. Benutzergruppen auf bestimmte Datenbanken. So können für jede Datenbank spezielle Zugriffsrechte vergeben werden.

Diese Benutzerrollen ersparen es Ihnen, die Rechte für jeden Benutzer einzeln einstellen zu müssen. Eine Rolle ist also eine Zusammenstellung von Zugriffsrechten, die für jeden Benutzer übernommen wird, der sich in dieser Rolle befindet.

Ändern Sie später die Zugriffsrechte einer Rolle, wird diese Änderung automatisch für sämtliche Benutzer übernommen, die sich in dieser Rolle befinden.

Systemweite Rechte – Systemrollen

- Erteilen Sie den Befehl »Datei: Systemweite Einstellungen: Systemeinstellungen: Benutzerverwaltung«.

- Klicken Sie dort die Schaltfläche »Systemsicherheit« an.

Im Lieferzustand ist die Systemsicherheit ausgeschaltet und alle Benutzer haben sämtliche nur möglichen Rechte. Sie können die Systemsicherheit schrittweise aktivieren. Dabei schränken Sie die Rechte der Benutzer zunehmend ein bzw. weisen ihnen bestimmte Verwaltungsrechte zu.

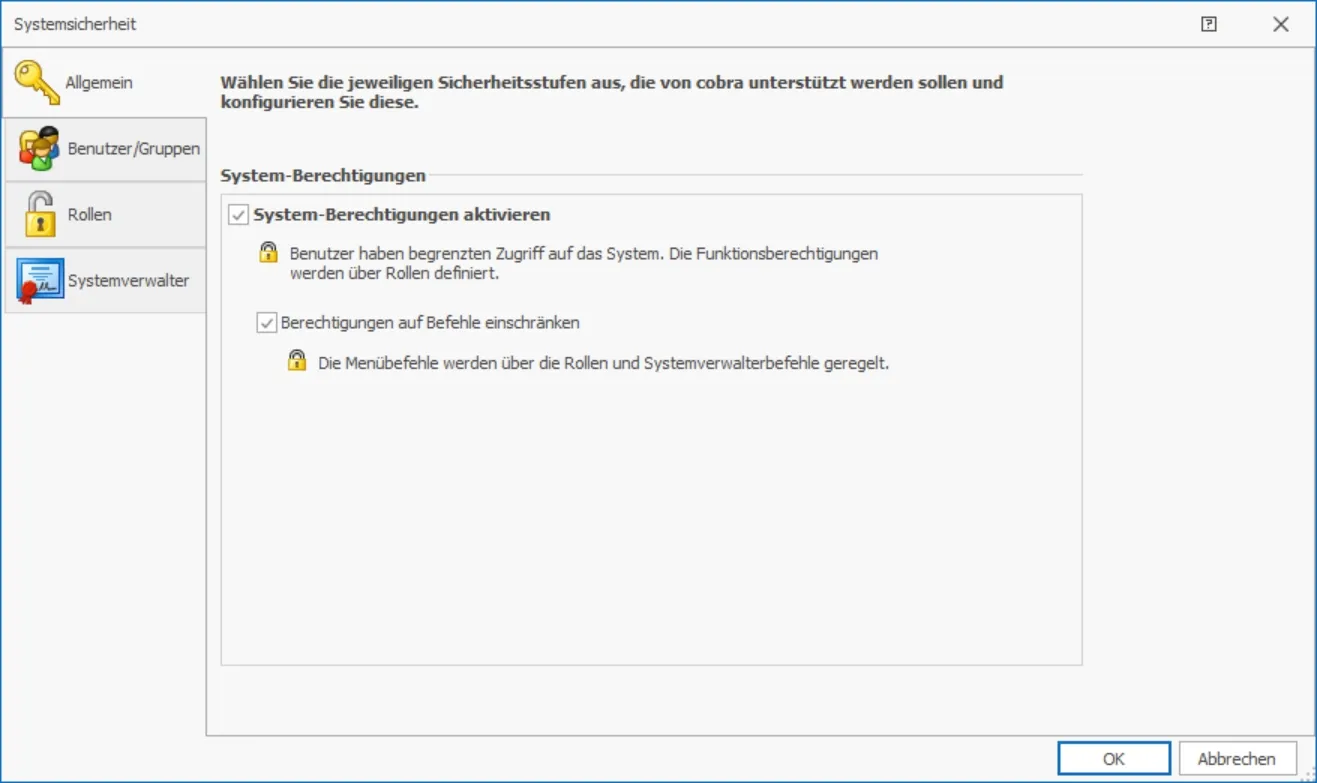

- Klicken Sie die Option »System-Berechtigungen aktivieren« an, um mit der Rechtevergabe für grundlegende Verwaltungsfunktionen zu beginnen.

- Klicken Sie auch »Berechtigungen auf Befehle einschränken« an, um später einige Befehle als Systemverwalter-Befehle zu markieren.

In einem ersten Schritt werden Benutzer und Benutzergruppen in das Sicherheitssystem aufgenommen.

- Klicken Sie die Registerkarte »Benutzer/Gruppen« an.

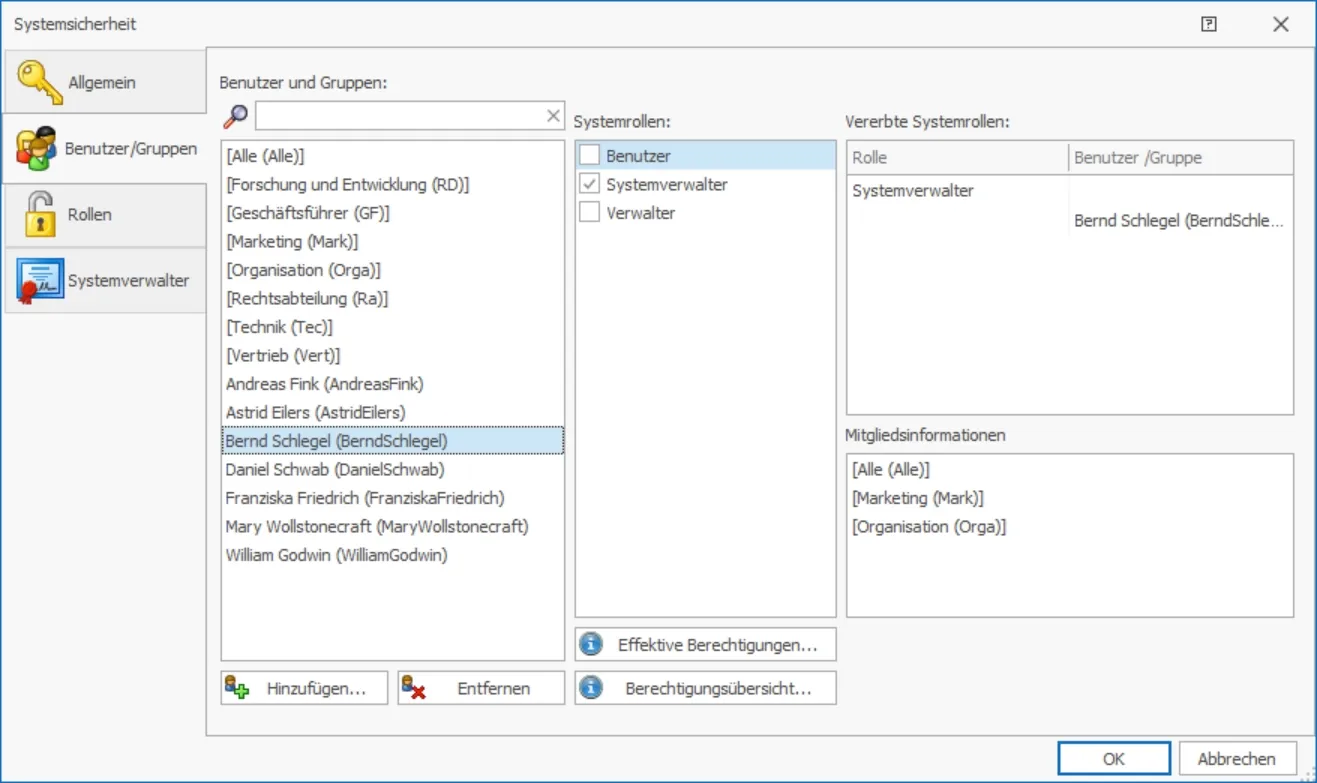

In diesem Fenster weisen Sie einzelnen Benutzern oder Benutzergruppen ihre Systemrolle(n) zu.

Außerdem werden hier die tatsächlichen System-Berechtigungen der Benutzer aufgelistet, wie Sie sich letztendlich aus den verschiedenen Einstellungen ergeben.

Jeder Benutzer und jede Gruppe können mehrere Rollen annehmen. Die Rechte bestimmen sich dann additiv: Ein Benutzer hat in diesem Fall die Summe aller Rechte sämtlicher Rollen, die ihm zugewiesen sind – und nicht etwa nur die Schnittmenge dieser Rechte.

Informationen

- Die »Vererbten Systemrollen« zeigen an, welche Systemrollen der markierte Benutzer einerseits als Individuum und andererseits über seine Gruppenmitgliedschaft(en) einnimmt. Markieren Sie eine Gruppe, sehen Sie hier deren Systemrollen.

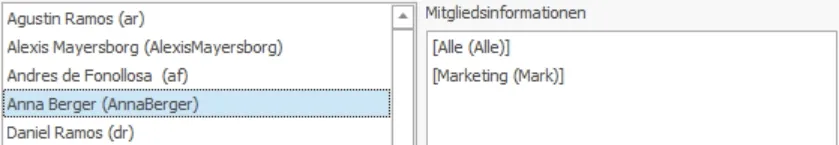

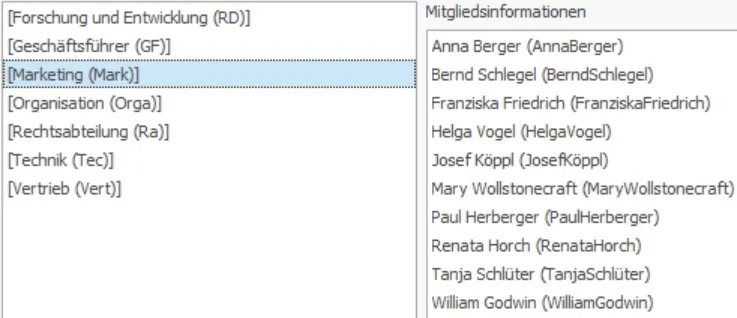

- In den »Mitgliedsinformationen« sehen Sie, welchen Gruppen der markierte Benutzer angehört bzw. welche Mitglieder die markierte Gruppe hat.

- Durch Klick auf die Schaltfläche »Effektive Berechtigungen« fragen Sie die tatsächlich verfügbaren Rechte einzelner Benutzer ab.

- Die »Berechtigungsübersicht« listet die Rechte aller eingetragenen Benutzer auf.

Rechte zuweisen

Benutzer und Gruppen müssen eigens in die Systemsicherheitsverwaltung aufgenommen werden, damit Sie ihnen Rollen und Funktionen zuweisen können.

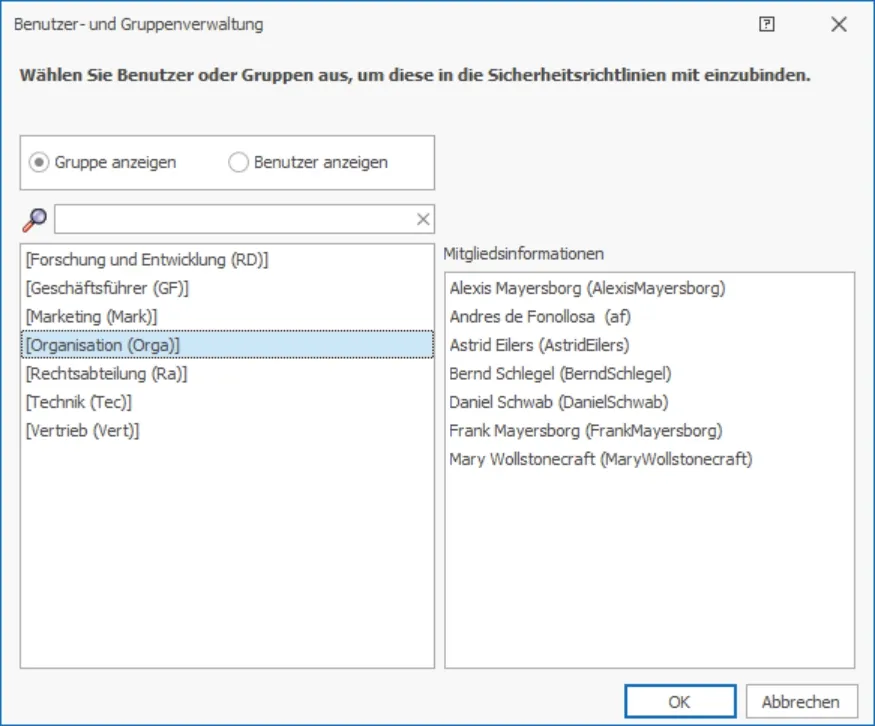

- Klicken Sie die Schaltfläche »Hinzufügen« an.

Sie sehen die in cobra angelegten Benutzer und Gruppen.

- Die beiden Optionen »Gruppe anzeigen« und »Benutzer anzeigen« legen fest, was Ihnen in der Übersicht angeboten wird.

- Klicken Sie eine Gruppe oder einen Benutzer an, sehen Sie in den »Mitgliedsinformationen«, welche Mitglieder die Gruppe hat bzw. welchen Gruppen ein Benutzer angehört.

- Bestätigen Sie mit »OK«, werden der oder die markierten Benutzer oder Gruppen in das Sicherheitssystem aufgenommen.

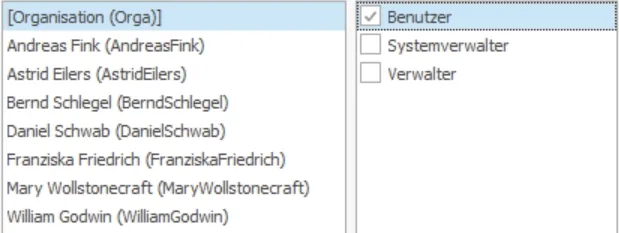

- Klicken Sie rechts unter »Systemrollen« an, in welchen Rollen sich der Benutzer oder die Gruppe befinden sollen.

- Mit der Schaltfläche »Entfernen« nehmen Sie Benutzer/Gruppen wieder aus der Systemsicherheit heraus. Diese Benutzer/Gruppen werden dadurch nicht aus der cobra Benutzerverwaltung gelöscht, sondern lediglich aus dem Sicherheitssystem entfernt. Damit haben sie keinerlei Zugriffsrechte aufs System mehr.

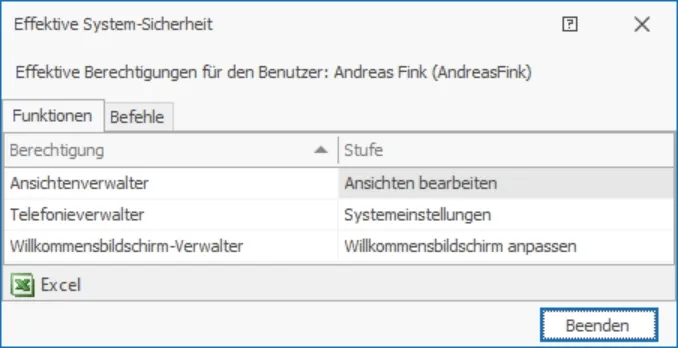

- Klicken Sie im Dialog »Systemsicherheit« die Schaltfläche »Effektive Berechtigungen« an.

In der Registerkarte »Funktionen« sehen Sie, auf welche Funktionen der Benutzer oder die Gruppe tatsächlich zugreifen darf. Diese Rechte ergeben sich aus den Rollen, in denen sich der Benutzer oder die Gruppe befindet. Sie werden daher auch in der Registerkarte »Rollen« definiert.

In der Registerkarte »Befehle« werden die für den Benutzer bzw. die Gruppe zugänglichen Befehle aufgelistet. Dies sind also sämtliche Befehle außer den Systemverwalter-Befehlen sowie jenen Befehlen, die der jeweiligen Rolle ausdrücklich verweigert wurden.

Über die Schaltfläche »Excel« exportieren Sie eine Aufstellung der jeweiligen effektiven Funktionen bzw. Befehle in eine Excel-Datei.

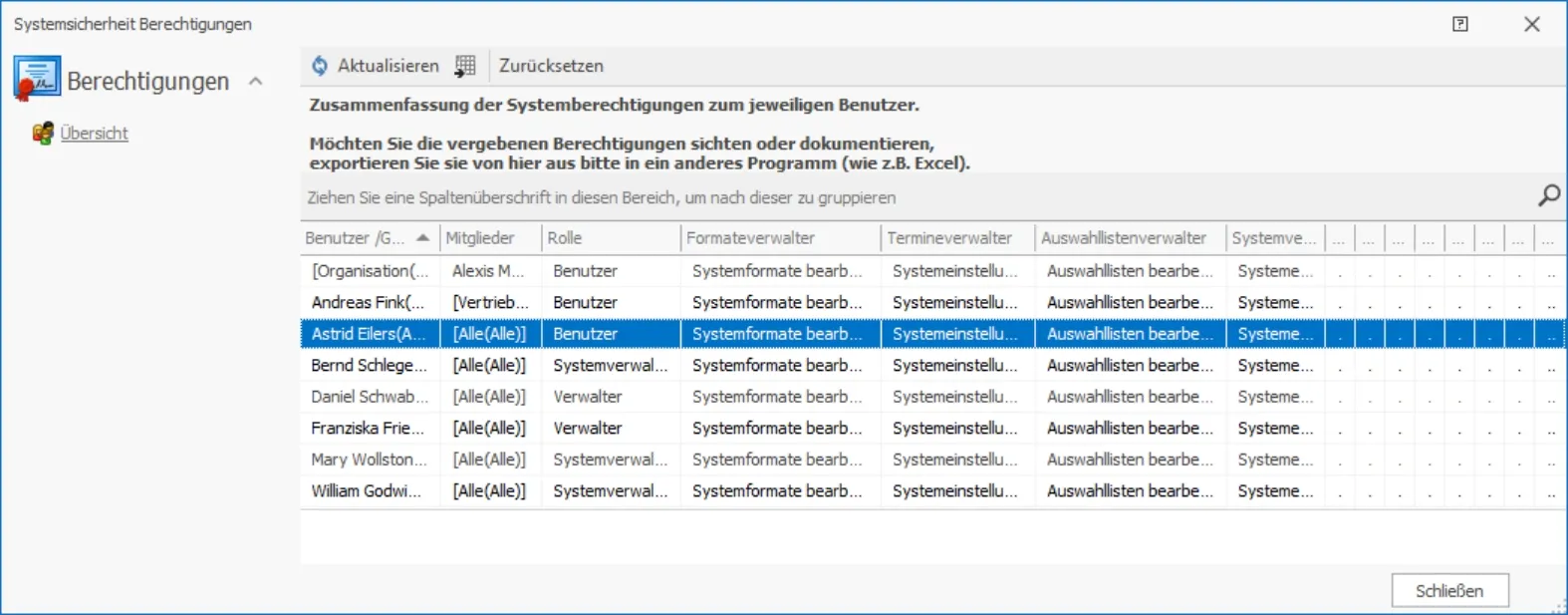

- Klicken Sie im Dialog »Systemsicherheit« die Schaltfläche » Berechtigungsübersicht« an.

Sie sehen hier, welche über die Rollen zugewiesenen Berechtigungen bestimmte Benutzer und Gruppen haben.

Eine Rolle definieren

Eine Systemrolle ist ein Satz von Rechten. Dabei kann es sich um Rechte auf Funktionen oder um Rechte auf bestimmte Befehle handeln.

Systemverwalter

Es gibt eine Rolle, die bereits mitgeliefert wird und sich nicht löschen lässt. Es ist der Systemverwalter. Der Systemverwalter hat sämtliche Rechte und lässt sich im Gegensatz zu den anderen Rollen nicht weiter konfigurieren.

Vor dem Aktivieren der Zugriffsrechte sind sämtliche Benutzer Systemverwalter und haben vollen Zugriff auf das gesamte Programm.

- Klicken Sie die Registerkarte »Rollen« an.

Sie legen hier fest, welche Rolle welche Funktionen und Befehle benutzen darf.

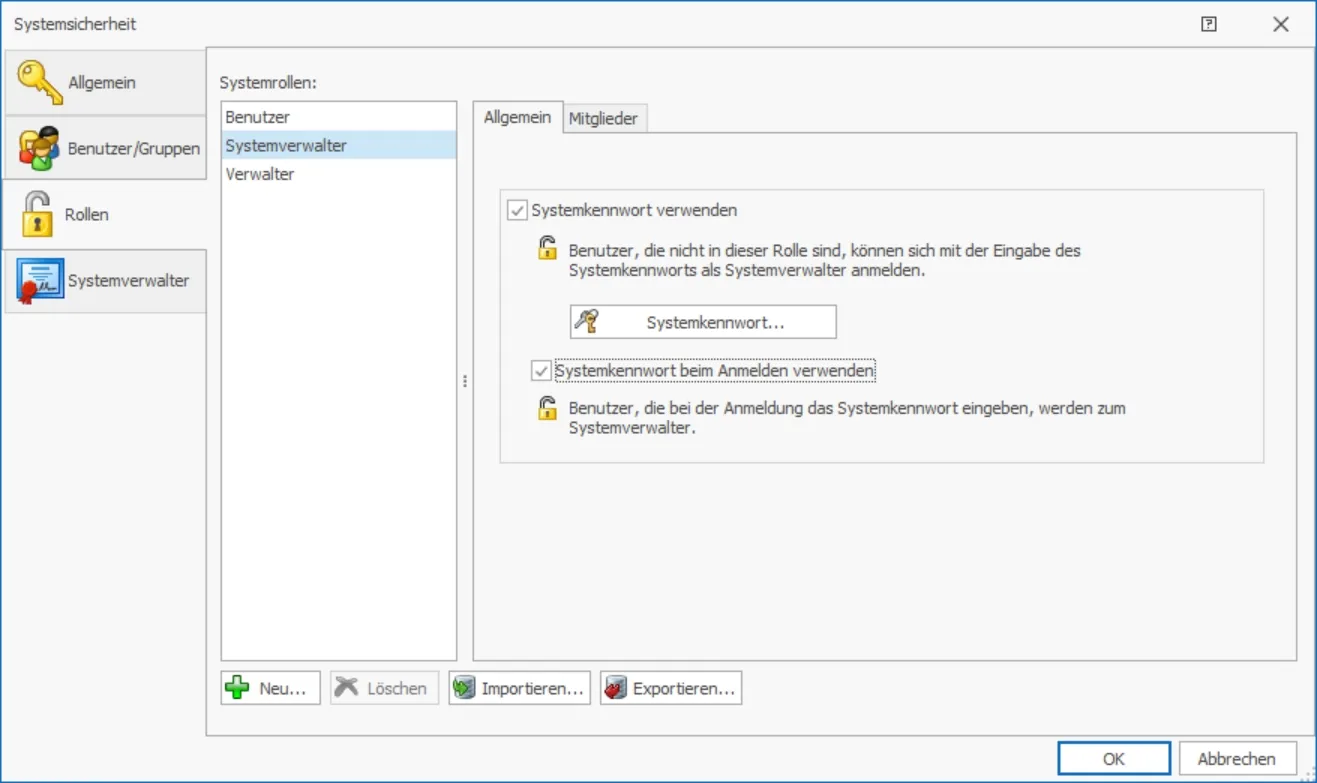

- Für die Rolle Systemverwalter können Sie in der Registerkarte »Allgemein« ein Systemkennwort festlegen. In diesem Fall kann sich jeder, der dieses Kennwort besitzt, als Systemverwalter anmelden. Dazu dient der Befehl »Datei: Systemverwalter anmelden«. Wird kein Systemkennwort vergeben, haben nur jene Benutzer Systemverwalter-Rechte, denen die Rolle Systemverwalter zugewiesen wurde.

- Mit der Option »Systemkennwort beim Anmelden verwenden« wird jeder Benutzer zum Systemverwalter, der beim Anmelden an cobra statt seines Kennwortes das Systemkennwort eingibt.

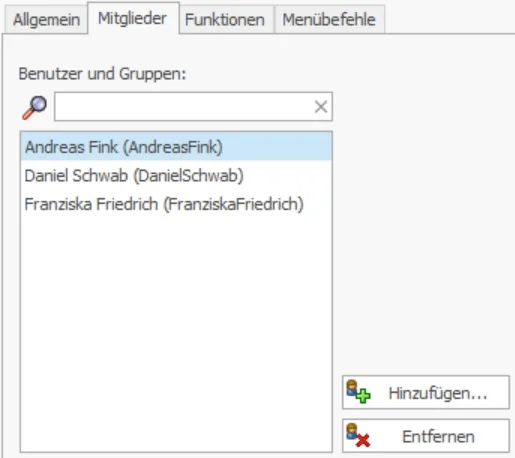

- In der Registerkarte »Mitglieder« werden Benutzer in die Systemverwalter-Rolle aufgenommen. Dazu dient die Schaltfläche »Hinzufügen«.

Weitere Rollen

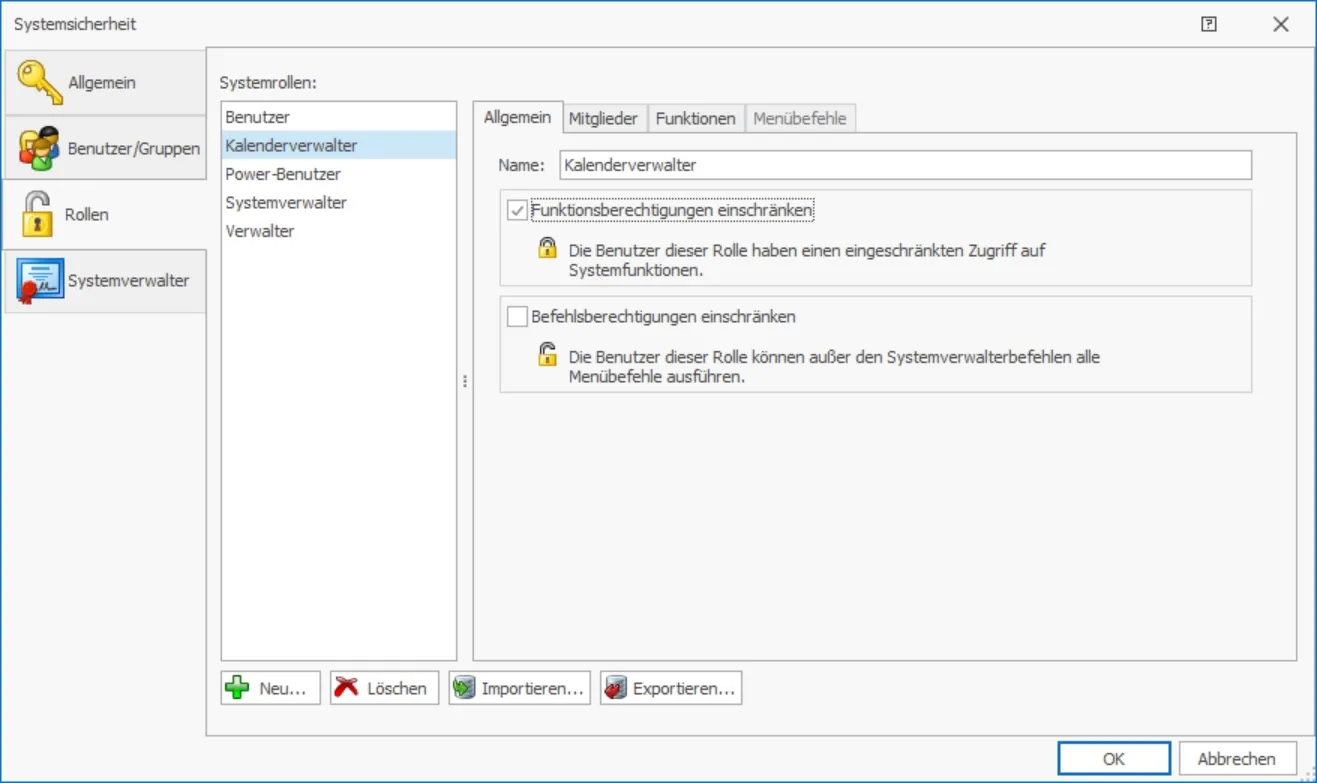

- Klicken Sie die Optionen »Funktionsberechtigungen einschränken« und »Befehlsberechtigungen einschränken« an.

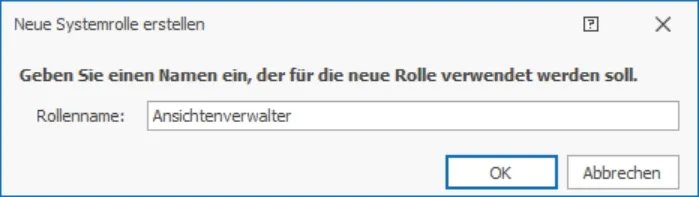

- Um eine weitere Rolle anzulegen, klicken Sie die Schaltfläche »Neu« an.

- Geben Sie der Rolle einen Namen. Den Namen können Sie später jederzeit ändern.

- Klicken Sie die Rolle in der Übersicht an.

- Direkt nach der Neuanlage verfügt eine Rolle über sämtliche Rechte. Klicken Sie die Optionen »Funktionsberechtigungen einschränken« und »Befehlsberechtigungen einschränken« an, um die Rechte der Rolle zu spezifizieren.

- Wechseln Sie in die Registerkarte »Mitglieder«. Weisen Sie dort die Rolle den entsprechenden Benutzern zu.

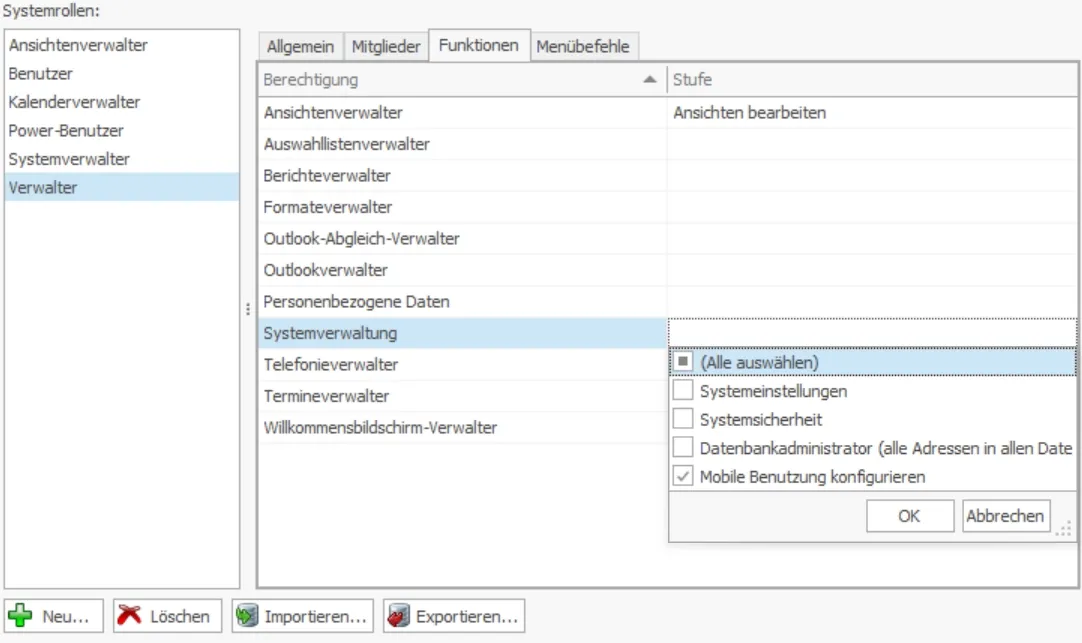

- In der Registerkarte »Funktionen« finden Sie Funktionen für Verwalter. Sie können der Rolle einzelne Funktionen zuweisen.

- Dazu klicken Sie in der Spalte »Stufe« in ein Feld. Damit öffnet sich eine Auswahlliste, in der Sie für die jeweilige Verwaltungsaufgabe Rechte vergeben können. Die Berechtigungsstufen unterschieden sich je nach Verwaltungsaufgabe. Im abgebildeten Beispiel lassen sich der Rolle der Zugriff auf die Systemeinstellungen, auf die Systemsicherheit sowie auf die Datenbankverwaltung zuweisen.

- Der Outlook-Abgleich-Verwalter darf die Formate für den Outlook-Abgleich bearbeiten. Der Outlook-Verwalter hingegen darf den Outlook-Abgleich selbst einrichten.

- Sie können die Sicherheitseinstellungen für eine markierte Rolle ex- und importieren. Dabei wird eine XML-Datei mit allen nötigen Informationen angelegt.

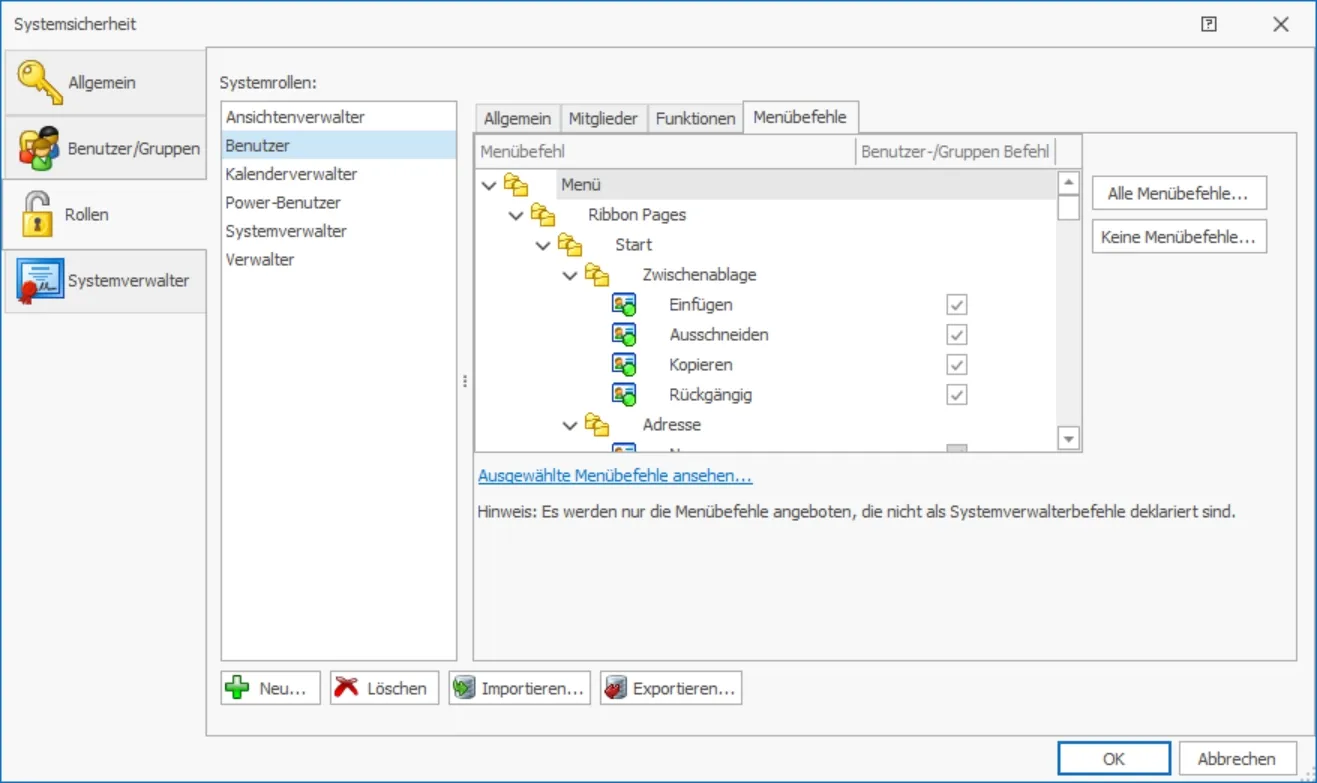

- Im Register »Menübefehle« lassen sich einzelne Befehle für die jeweilige Rolle sperren.

- Beachten Sie, dass Ihnen hier nur jene Befehle zur Auswahl stehen, die keine Systemverwalterbefehle sind. Systemverwalterbefehle werden in dieser Auswahl gar nicht erst angezeigt.

- Befehle, die Sie der Rolle verweigern wollen, deselektieren Sie hier einfach. Damit wird der fragliche Befehl aus dem Menü ausgeblendet.

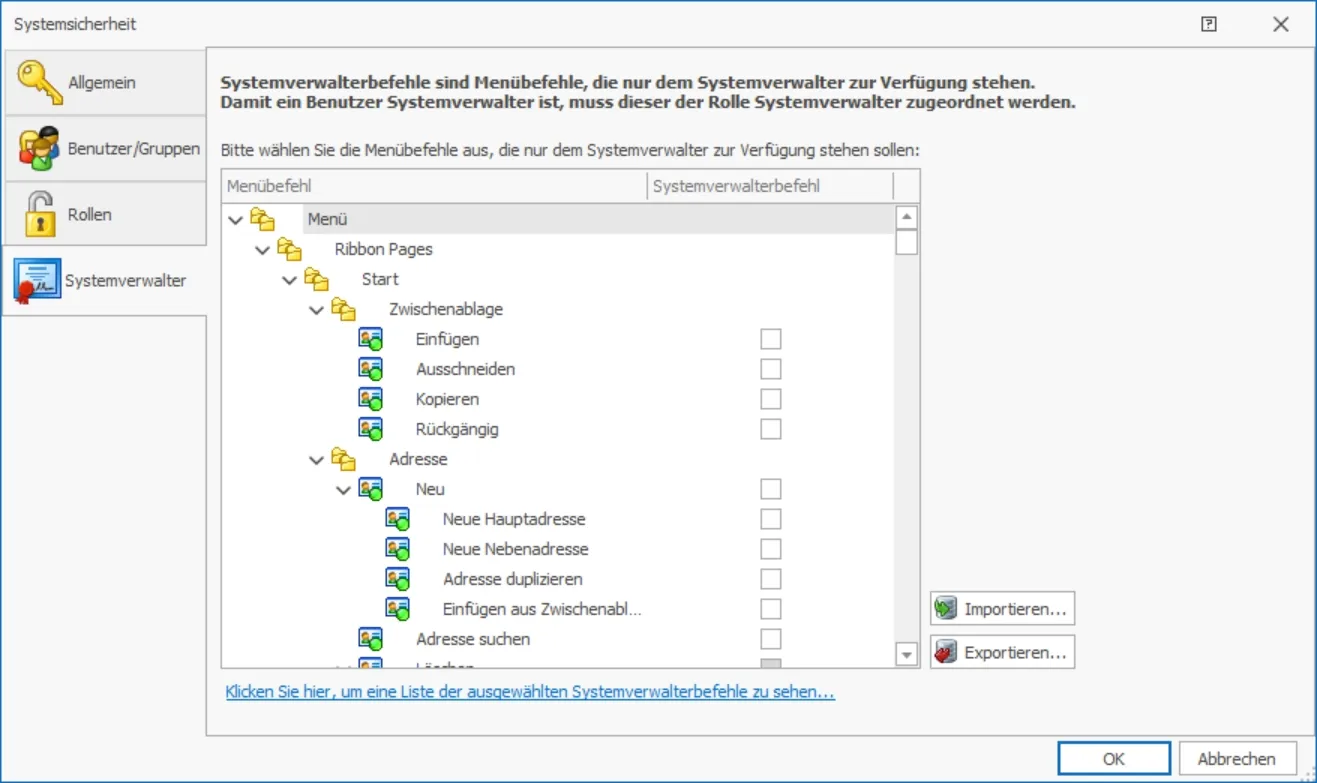

Systemverwalterbefehle

- Wechseln Sie in die Registerkarte »Systemverwalter«.

- Markieren Sie hier sämtliche Befehle, die ausschließlich Systemverwaltern vorbehalten sein sollen. Diese Befehle werden dann nur noch Systemverwaltern angezeigt und werden »normalen« Benutzern gar nicht mehr angezeigt.

- Mit der Import- und Export-Funktion können Sie die Daten im XML-Format aus- und eingeben.

Ansichtenverwalter

| Funktion | Berechtigung |

|---|---|

| Ansichten bearbeiten | Soll in der aktuell gewählten Ansicht (beispielsweise durch einen Assistenten wie das Statistik-Modul) eine Registerkarte eingefügt werden, wird geprüft, ob der Benutzer das Recht hat, die Ansicht zu bearbeiten. Es wird abgefragt, ob der Benutzer diese Ansicht im Ansichteneditor bearbeiten darf.Es wird in regelmäßigen Abständen abgefragt, welche Berechtigung der Benutzer auf "Ansichten bearbeiten" hat. |

Auswahllistenverwalter

| Funktion | Berechtigung |

|---|---|

| Auswahllisten bearbeiten | Beim Aufruf des Auswahllisten-Managers wird das Zugriffsrecht geprüft. Besteht das Recht, Auswahllisten zu bearbeiten, nicht, wird der Auswahllisten-Manager schreibgeschützt geöffnet. |

Berichteverwalter

| Funktionen | Berechtigung |

|---|---|

| Berichte verwalten | Mit diesem Recht erhält man Zugriff auf den Verwaltungsbereich für Berichte und Statistiken. |

| Berichte erstellen | Nur mit diesem Recht wird die entsprechende Schaltfläche im Dialog Berichtswesen (Befehl »Berichte: Berichte«) aktiv, sonst ist sie ausgegraut. |

| Berichte bearbeiten | Nur mit diesem Recht wird die entsprechende Schaltfläche im Dialog Berichtswesen (Befehl »Berichte: Berichte«) aktiv, sonst ist sie ausgegraut. |

| Berichte löschen | Nur mit diesem Recht wird die entsprechende Schaltfläche im Dialog Berichtswesen (Befehl »Berichte: Berichte«) aktiv, sonst ist sie ausgegraut. |

| Berichte ausgeben | Mit diesem Recht darf man Berichte ausgeben, Statistik-Module in der Ansicht anzeigen oder Statistiken ausgeben. |

Formateverwalter

| Funktionen | Berechtigung |

|---|---|

| Systemformate bearbeiten | Dieses Recht regelt, ob Systemformate in der Formatverwaltung oder über die verschiedenen Funktionen, die Formate verwenden, bearbeitet werden können. |

| Gruppenformate bearbeiten | Dieses Recht regelt, ob Gruppenformate in der Formatverwaltung oder über die verschiedenen Funktionen, die Formate verwenden, bearbeitet werden können. |

| Alle System-, Gruppen- und Benutzerformate bearbeiten | Dieses Recht regelt, ob die genannten Formate in der Formatverwaltung oder über die verschiedenen Funktionen, die Formate verwenden, bearbeitet werden können. |

Künstliche Intelligenz

| Funktionen | Berechtigung |

|---|---|

| KI Einstellungen | Dieses Recht regelt, ob Sie die KI-Assistenzeinstellungen vornehmen können. |

| KI für Kontakthistorie nutzen | Dieses Recht regelt, ob Sie der KI Fragen zur Kontakthistorie Ihrer Kunden stellen können. |

Outlook-Abgleich-Verwalter

| Funktion | Berechtigung |

|---|---|

| Format erstellen/bearbeiten/löschen | Mit diesem Recht dürfen die Outlook-Abgleichsformate bearbeitet werden. |

Outlook-Verwalter

| Funktion | Berechtigung |

|---|---|

| Systemeinstellungen | Mit diesem Recht darf die Konfiguration des Outlook-Add-ins bearbeitet werden. |

Personenbezogene Daten

| Funktionen | Berechtigung |

|---|---|

| Konfiguration personenbezogener Daten | Mit diesem Recht darf die Funktion „Personenbezogene Daten“ aktiviert und eingerichtet werden. Dies ist typischerweise die Aufgabe von Datenschutzbeauftragten, die festlegen, welche Felder personenbezogene Daten enthalten, welche Sperrvermerke gesetzt, Quellen abgefragt und Daten exportiert und weitergegeben werden sollen. Daten-Sperrliste, Löschplan und E-Mail-Blacklist werden hiervon nicht betroffen und haben eigene Rechte. |

| Daten-Sperrliste konfigurieren und verwalten | Mit diesem Recht dürfen die Einstellungen für die Daten-Sperrliste vorgenommen werden. |

| Verwalter personenbezogener Daten | Eine Person mit diesem Recht darf – unabhängig von den jeweiligen Datenbankrechten – alle personenbezogenen Daten in sämtlichen Datenbanken und Datentabellen sehen und löschen. |

| Löschplan konfigurieren und verwalten | Mit diesem Recht darf der Löschplan ein- und ausgeschaltet sowie bearbeitet werden. |

| E-Mail-Blacklist verwalten | Mit diesem Recht dürfen E-Mail-Adressen in die Blacklist aufgenommen und aus ihr entfernt werden. |

Systemverwaltung

| Funktionen | Berechtigung |

|---|---|

| Systemeinstellungen | Nur mit diesem Recht können Sie die Systemeinstellungen einsehen und bearbeiten. Bei der Recherche nach Gruppenadressen werden ohne dieses Recht nur die Adressen der eigenen Gruppen angezeigt. |

| Systemsicherheit | Gibt Zugriff auf die Schaltfläche Systemsicherheit in den Systemeinstellungen. |

| Datenbankadministrator | Gibt Zugriff auf die Datenbanksicherheit. |

| Mobile Benutzung konfigurieren | Mit diesem Recht kann die Replikation mit mobilen Benutzern konfiguriert werden. |

Telefonieverwalter

| Funktion | Berechtigung |

|---|---|

| Systemeinstellungen | Benutzer ohne dieses Recht sehen den Dialog für die Konfiguration der Telefonie lediglich ausgegraut. |

Termineverwalter

| Funktionen | Berechtigung |

|---|---|

| Systemeinstellungen | Mit diesem Recht dürfen die Systemeinstellungen des Terminmanagers bearbeitet werden. |

| Gruppenverwaltung | Mit diesem Recht darf die Gruppenplanung des Terminmanagers bearbeitet werden. |

Willkommensbildschirm-Verwalter

| Funktionen | Berechtigung |

|---|---|

| Systemstandard verwalten | Ein Benutzer mit diesem Recht darf nicht nur den eigenen Willkommensbildschirm bearbeiten, sondern dies systemweit tun. |

| Willkommensbildschirm anpassen | Mit diesem Recht wird im Willkommensbildschirm der Link »Anpassen« zur Konfiguration des Bildschirmes angeboten, ohne dieses Recht nicht. |